MinIO en bref : un stockage objet S3-compatible, léger, rapide et auto-hébergeable, adapté aux PME et aux infrastructures DevOps qui veulent garder la main sur leurs données.

Quand une PME ou une startup a besoin de stockage objet compatible S3 sans dépendre d’AWS, MinIO est la réponse qui revient systématiquement. Open source, performant, et déployable en quelques minutes sur n’importe quel serveur Linux — c’est exactement le genre de brique qu’on intègre dans les infrastructures qu’on gère au quotidien chez Linux-Man.

Ce guide couvre l’installation de MinIO en standalone et en cluster, le déploiement automatisé avec Ansible, la sécurisation TLS, la supervision, et les erreurs fréquentes qu’on rencontre en production. Pas un tuto jetable : un guide pensé pour durer.

En résumé : MinIO s’installe en 3 commandes sur Debian/Ubuntu, se déploie proprement avec un rôle Ansible, et offre une API 100% compatible S3. Il fonctionne en mode standalone pour le dev/test et en mode cluster distribué (erasure coding) pour la production haute disponibilité.

Pourquoi choisir MinIO comme object storage ?

MinIO n’est pas un énième projet de stockage. C’est le standard de facto pour le stockage objet auto-hébergé, utilisé aussi bien par des startups que par des entreprises du Fortune 500. Voici pourquoi :

- Compatibilité API S3 native : toutes les applications qui parlent S3 (Nextcloud, Veeam, Restic, GitLab, applications Python avec boto3…) fonctionnent sans modification.

- Open source et auditable : licence AGPLv3, code sur GitHub, releases régulières.

- Performances élevées : conçu pour du stockage haute performance, capable de gérer des pétaoctets avec des débits très élevés.

- Légèreté : un seul binaire Go, pas de dépendances lourdes, démarrage instantané.

- Scalabilité horizontale : passage du standalone au cluster distribué sans changer d’API.

- Écosystème riche : console web intégrée, client CLI (

mc), SDK dans tous les langages majeurs.

Pour une PME qui veut maîtriser ses données sans exploser son budget cloud, c’est un choix stratégique solide — surtout combiné à une infrastructure bien pensée.

Architecture MinIO : standalone vs cluster distribué

MinIO propose deux modes de déploiement selon le besoin :

Mode standalone

Un seul serveur, un ou plusieurs répertoires de données. Idéal pour :

- Environnements de développement et de test

- Stockage de sauvegardes non critiques

- Prototypage rapide d’intégrations S3

Mode cluster distribué (erasure coding)

Plusieurs nœuds (minimum 4) avec répartition des données via erasure coding. C’est le mode production :

- Haute disponibilité : survit à la perte de nœuds ou de disques

- Intégrité des données : protection bitrot intégrée

- Performances linéaires : les débits augmentent avec le nombre de nœuds

- Résilience : avec 4 nœuds en erasure coding par défaut, tu peux perdre jusqu’à 2 nœuds sans perte de données

Les concepts clés à connaître :

- Buckets : conteneurs logiques pour organiser les objets (équivalent des « dossiers racines »)

- Objets : fichiers stockés avec métadonnées associées

- Policies IAM : gestion fine des accès par utilisateur ou groupe, compatible avec la syntaxe IAM AWS

- Erasure sets : groupes de disques sur lesquels MinIO répartit les données et la parité

Prérequis pour installer MinIO

Avant de lancer l’installation, voici ce qu’il faut préparer :

Système d’exploitation

- Debian 12/13, Ubuntu 22.04/24.04 : les distributions qu’on recommande et qu’on utilise en production

- Fonctionne aussi sur CentOS/Rocky Linux, Fedora, et toute distribution Linux moderne

Réseau

- Port 9000 : API S3 (le port principal)

- Port 9001 : Console web d’administration

- En cluster : les nœuds doivent pouvoir communiquer entre eux sur le port 9000

- Configurer le firewall en conséquence — si tu utilises UFW, on a un guide Ansible UFW dédié

Stockage

- SSD recommandé pour la production, surtout en mode distribué

- Disques dédiés montés sur des points de montage séparés (ex:

/mnt/disk1,/mnt/disk2) - Filesystem XFS recommandé par MinIO pour les performances optimales

- Ne jamais utiliser le disque système comme stockage MinIO en production

Ressources système

- Standalone : 1 vCPU, 2 Go RAM minimum

- Cluster : 4 vCPU, 8 Go RAM par nœud recommandé

- Augmenter

ulimit(file descriptors) à 65536 minimum

Installation manuelle de MinIO sur Debian

L’installation de MinIO est volontairement simple. Un binaire, quelques commandes, et c’est opérationnel.

Télécharger et installer le binaire

# Créer l'utilisateur système dédié

sudo useradd -r -s /sbin/nologin minio

# Télécharger le binaire MinIO

wget https://dl.min.io/server/minio/release/linux-amd64/minio

# Rendre exécutable et déplacer

chmod +x minio

sudo mv minio /usr/local/bin/

# Préparer le répertoire de données

sudo mkdir -p /data/minio

sudo chown minio:minio /data/minioConfigurer les credentials

Créer le fichier d’environnement /etc/default/minio :

# /etc/default/minio

MINIO_ROOT_USER="minio-admin"

MINIO_ROOT_PASSWORD="ChangeMeWith32CharsMinimum!2024"

MINIO_VOLUMES="/data/minio"

MINIO_OPTS="--console-address :9001"Important : le mot de passe root doit faire au minimum 8 caractères (recommandé : 16+). Ne jamais utiliser admin/admin ou des credentials par défaut en production.

Créer le service systemd

Créer le fichier /etc/systemd/system/minio.service :

[Unit]

Description=MinIO Object Storage

Documentation=https://docs.min.io

After=network-online.target

Wants=network-online.target

[Service]

User=minio

Group=minio

EnvironmentFile=/etc/default/minio

ExecStart=/usr/local/bin/minio server $MINIO_VOLUMES $MINIO_OPTS

Restart=always

RestartSec=10

LimitNOFILE=65536

TasksMax=infinity

TimeoutStartSec=0

TimeoutStopSec=0

[Install]

WantedBy=multi-user.targetDémarrer le service :

sudo systemctl daemon-reload

sudo systemctl enable --now minio

sudo systemctl status minioLa console web est accessible sur http://IP-SERVEUR:9001 et l’API S3 sur le port 9000.

Installer le client MinIO (mc)

wget https://dl.min.io/client/mc/release/linux-amd64/mc

chmod +x mc

sudo mv mc /usr/local/bin/

# Configurer l'alias

mc alias set local http://localhost:9000 minio-admin 'ChangeMeWith32CharsMinimum!2024'

# Vérifier

mc admin info localDéploiement MinIO en cluster distribué

Pour la production, le mode distribué est indispensable. Voici la mise en place avec 4 nœuds.

Architecture cible

# 4 nœuds, chacun avec 2 disques dédiés

# minio1.internal (10.0.1.1) - /mnt/disk1, /mnt/disk2

# minio2.internal (10.0.1.2) - /mnt/disk1, /mnt/disk2

# minio3.internal (10.0.1.3) - /mnt/disk1, /mnt/disk2

# minio4.internal (10.0.1.4) - /mnt/disk1, /mnt/disk2Configuration du cluster

Sur chaque nœud, le fichier /etc/default/minio contient :

MINIO_ROOT_USER="minio-admin"

MINIO_ROOT_PASSWORD="ChangeMeWith32CharsMinimum!2024"

MINIO_VOLUMES="http://minio{1...4}.internal/mnt/disk{1...2}"

MINIO_OPTS="--console-address :9001"

MINIO_SERVER_URL="https://s3.example.com"La syntaxe {1...4} est la notation d’expansion native de MinIO. Chaque nœud utilise exactement la même configuration — MinIO détermine automatiquement son rôle au démarrage.

Résolution DNS

Chaque nœud doit résoudre les hostnames des autres. Soit via DNS interne, soit via /etc/hosts :

10.0.1.1 minio1.internal

10.0.1.2 minio2.internal

10.0.1.3 minio3.internal

10.0.1.4 minio4.internalEnsuite, démarrer le service sur chaque nœud. MinIO se synchronise automatiquement.

Déployer MinIO avec Ansible : la méthode industrielle

L’installation manuelle, c’est bien pour comprendre. Mais en production, on automatise. Avec Ansible, tu déploies MinIO de manière idempotente, reproductible et versionnable — que ce soit sur 1 serveur ou 20.

Si tu débutes avec Ansible, on a un guide d’installation Ansible et un premier playbook pour démarrer.

Structure du projet Ansible

minio-deploy/

├── inventory/

│ └── hosts.yml

├── group_vars/

│ └── minio_servers.yml

├── playbook.yml

└── requirements.ymlInventaire Ansible

# inventory/hosts.yml

all:

children:

minio_servers:

hosts:

minio1:

ansible_host: 10.0.1.1

minio2:

ansible_host: 10.0.1.2

minio3:

ansible_host: 10.0.1.3

minio4:

ansible_host: 10.0.1.4Variables du groupe

# group_vars/minio_servers.yml

minio_server_mode: "distributed"

minio_version: "RELEASE.2024-11-07T00-52-20Z"

minio_access_key: "{{ vault_minio_access_key }}"

minio_secret_key: "{{ vault_minio_secret_key }}"

minio_server_datadirs:

- "/mnt/disk1"

- "/mnt/disk2"

minio_console_port: 9001

minio_server_port: 9000

minio_server_cluster_nodes: "{{ groups['minio_servers'] }}"Les credentials sont stockés dans un fichier Ansible Vault — jamais en clair dans les variables.

Playbook de déploiement

# playbook.yml

---

- name: Déploiement MinIO avec Ansible

hosts: minio_servers

become: true

roles:

- role: ricsanfre.minio

pre_tasks:

- name: Installer les dépendances

ansible.builtin.apt:

name:

- xfsprogs

- curl

state: present

update_cache: true

- name: Créer l'utilisateur minio

ansible.builtin.user:

name: minio

system: true

shell: /sbin/nologin

create_home: false

- name: Monter les disques de données

ansible.posix.mount:

path: "{{ item }}"

src: "/dev/{{ item | basename }}"

fstype: xfs

state: mounted

loop: "{{ minio_server_datadirs }}"

post_tasks:

- name: Vérifier que MinIO répond

ansible.builtin.uri:

url: "http://localhost:9000/minio/health/live"

status_code: 200

retries: 5

delay: 10Installation du rôle et exécution

# Installer le rôle depuis Ansible Galaxy

ansible-galaxy install ricsanfre.minio

# Lancer le déploiement

ansible-playbook -i inventory/hosts.yml playbook.yml --ask-vault-pass

# Mode dry-run pour valider avant

ansible-playbook -i inventory/hosts.yml playbook.yml --check --diffLe rôle ricsanfre.minio gère : le téléchargement du binaire, la création du service systemd, la configuration des variables d’environnement, et le démarrage. C’est un rôle maintenu et éprouvé.

Sécuriser MinIO : TLS, credentials et bonnes pratiques

Un MinIO exposé sans TLS et avec des credentials par défaut, c’est un incident de sécurité en attente. Voici la checklist sécurité.

Activer HTTPS avec TLS

MinIO détecte automatiquement les certificats dans /etc/minio/certs/ :

# Placer les certificats

sudo mkdir -p /etc/minio/certs

sudo cp fullchain.pem /etc/minio/certs/public.crt

sudo cp privkey.pem /etc/minio/certs/private.key

sudo chown -R minio:minio /etc/minio/certs

# Redémarrer MinIO

sudo systemctl restart minioMinIO bascule automatiquement en HTTPS. Pour automatiser le renouvellement des certificats, on utilise Ansible avec Let’s Encrypt.

Gestion des accès et policies IAM

# Créer un utilisateur avec accès limité

mc admin user add local app-backup 'S3cur3P@ssw0rd!Long'

# Créer une policy custom

cat > /tmp/backup-policy.json << 'EOF'

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": ["s3:GetObject", "s3:PutObject", "s3:ListBucket"],

"Resource": [

"arn:aws:s3:::backups",

"arn:aws:s3:::backups/*"

]

}

]

}

EOF

# Appliquer la policy

mc admin policy create local backup-policy /tmp/backup-policy.json

mc admin policy attach local backup-policy --user app-backupChecklist sécurité MinIO

- ✅ TLS activé (jamais de HTTP en production)

- ✅ Credentials root changés (16+ caractères)

- ✅ Utilisateurs applicatifs avec policies restrictives (moindre privilège)

- ✅ Console web protégée (accès réseau restreint ou VPN)

- ✅ Firewall configuré (seuls les ports nécessaires ouverts)

- ✅ Mises à jour régulières du binaire

- ✅ Audit logs activés (

mc admin trace)

Pour aller plus loin sur le hardening du serveur hôte, voir notre guide hardening Debian 13 avec Ansible.

Sauvegarde et supervision de MinIO

Sauvegarde des données

MinIO n'est pas un système de backup — c'est un système de stockage. Il faut donc sauvegarder :

- Les données : réplication site-to-site avec

mc mirror, ou backup vers un autre backend S3 - La configuration :

/etc/default/minio,/etc/minio/certs/, policies IAM - Les métadonnées : exportées via

mc admin cluster bucket export

# Miroir vers un MinIO distant ou un bucket S3

mc mirror local/production remote/production-backup

# Backup incrémental avec Restic vers MinIO

restic -r s3:http://localhost:9000/restic-repo backup /data/importantPour une stratégie de backup complète, on a documenté l'automatisation des sauvegardes avec Restic et Ansible.

Supervision et monitoring

MinIO expose des métriques Prometheus nativement :

# Endpoint métriques (à ajouter dans prometheus.yml)

# Cluster metrics

- job_name: 'minio-cluster'

metrics_path: /minio/v2/metrics/cluster

scheme: https

static_configs:

- targets: ['minio1.internal:9000']

# Node metrics

- job_name: 'minio-node'

metrics_path: /minio/v2/metrics/node

scheme: https

static_configs:

- targets:

- 'minio1.internal:9000'

- 'minio2.internal:9000'

- 'minio3.internal:9000'

- 'minio4.internal:9000'Pour visualiser ces métriques, déployer Grafana avec Ansible et importer le dashboard MinIO officiel (ID 13502).

Pour une supervision plus légère, Netdata peut aussi monitorer MinIO via son plugin S3.

Erreurs fréquentes et dépannage

Après des dizaines de déploiements MinIO, voici les problèmes qu'on rencontre le plus souvent :

Permission denied sur le répertoire de données

# Symptôme dans les logs

Unable to initialize backend: unable to access /data/minio

# Solution

sudo chown -R minio:minio /data/minio

sudo chmod 750 /data/minioPort 9000 déjà utilisé

# Identifier le processus

sudo ss -tlnp | grep 9000

# Changer le port MinIO dans /etc/default/minio

MINIO_OPTS="--address :9002 --console-address :9003"Cluster qui ne démarre pas

- Vérifier la résolution DNS entre les nœuds (

ping minio1.internal) - Vérifier que le firewall autorise le port 9000 entre les nœuds

- Vérifier que tous les nœuds utilisent exactement la même configuration

MINIO_VOLUMES - Les horloges doivent être synchronisées (NTP/chrony)

Erreur "Insufficient data drives"

En mode distribué, MinIO a besoin d'un minimum de disques pour l'erasure coding. Avec la configuration par défaut, au moins la moitié des disques doivent être disponibles.

Problème de connexion API S3

# Tester la connectivité

curl -s http://localhost:9000/minio/health/live

# Vérifier les logs

sudo journalctl -u minio -f --no-pagerCas d'usage en PME : pourquoi MinIO change la donne

On déploie MinIO chez nos clients PME pour des besoins concrets :

- Backend de sauvegarde S3 : Restic, Duplicati, Veeam, BorgBackup — tous supportent S3, donc MinIO

- Stockage pour applications SaaS : documents, médias, exports — compatible direct avec les SDK AWS

- Artifacts CI/CD : stockage des builds et des artefacts GitLab CI ou GitHub Actions

- Remplacement NAS S3-compatible : alternative moderne aux partages NFS/SMB pour les workloads cloud-native

- Archivage long terme : avec les tiers de stockage et les lifecycle policies, MinIO gère l'archivage automatisé

- Data lake pour analytics : compatible avec Apache Spark, Trino, et les outils de data engineering

Le coût ? Un VPS à 10-20€/mois avec du stockage bloc suffit pour démarrer. Bien plus économique qu'un bucket S3 AWS quand les volumes augmentent.

FAQ MinIO

Clique sur une question pour afficher la réponse.

MinIO est-il vraiment gratuit ?

Oui, MinIO Community Edition est open source (AGPLv3) et gratuit. Une version Enterprise existe avec du support commercial, mais la version communautaire couvre tous les besoins techniques.

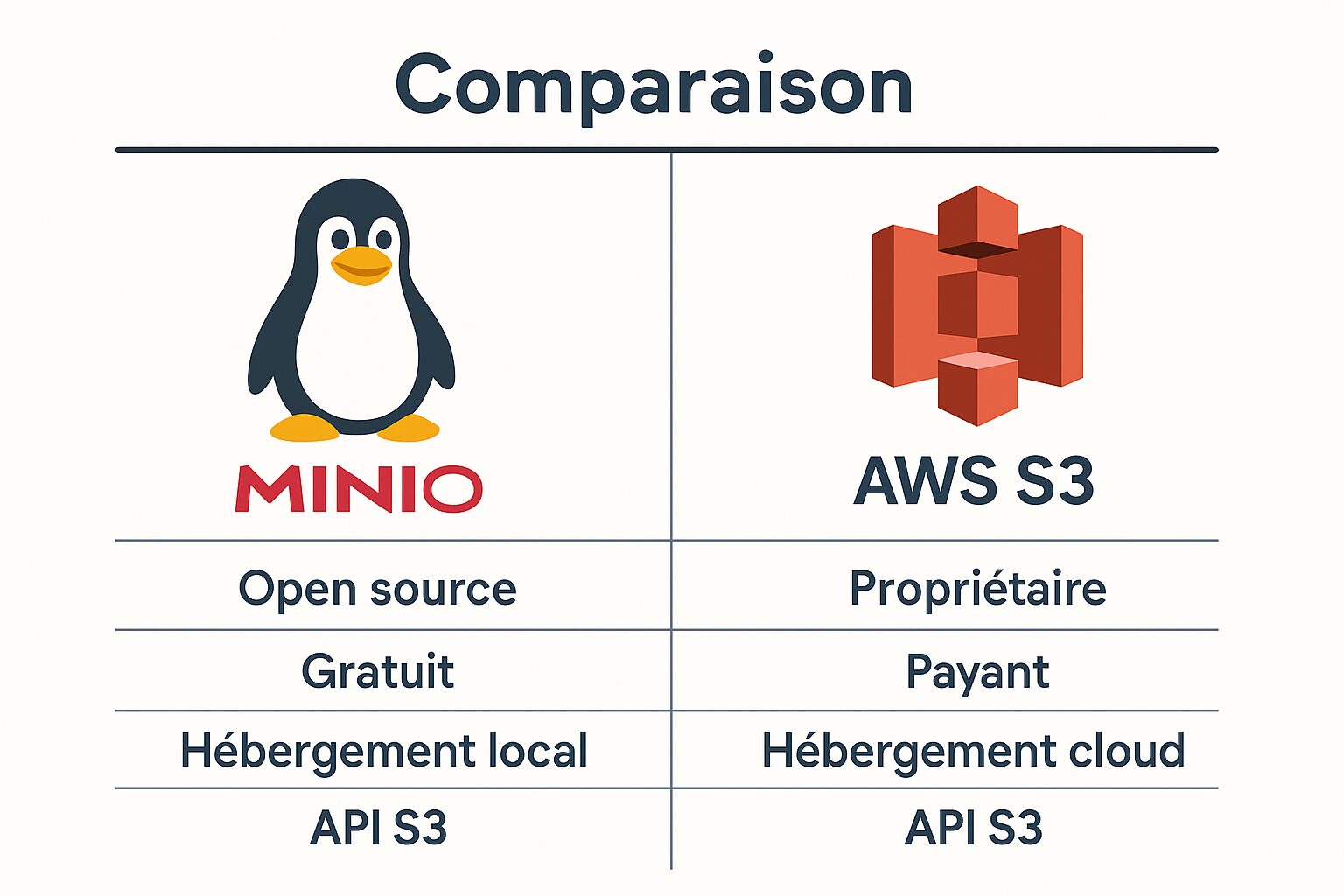

Quelle différence entre MinIO et AWS S3 ?

L'API est identique — les applications ne voient pas la différence. La différence est opérationnelle : MinIO tourne sur ton infrastructure, tu maîtrises tes données, et le coût est prévisible. AWS S3 offre une scalabilité illimitée mais avec un pricing à l'usage qui peut exploser.

Combien de serveurs faut-il pour un cluster MinIO ?

Minimum 4 nœuds (ou 4 disques répartis). C'est la configuration minimale pour l'erasure coding. En production, 4 nœuds avec 4 disques chacun est un bon point de départ.

MinIO peut-il remplacer un NAS ?

Pour du stockage objet (fichiers accédés via API S3), oui absolument. Pour du partage de fichiers classique (SMB/NFS), non — ce n'est pas le même paradigme. MinIO est optimisé pour les workloads applicatifs et cloud-native.

Comment installer MinIO sur Debian ?

Trois commandes suffisent : télécharger le binaire, le rendre exécutable, et le déplacer dans /usr/local/bin/. Ensuite, créer un service systemd pour la production. Le processus complet est détaillé dans la section installation de cet article.

MinIO fonctionne-t-il avec Docker ?

Oui, l'image officielle minio/minio est disponible sur Docker Hub. Cependant, pour la production, on recommande l'installation bare metal ou via Ansible — Docker ajoute une couche de complexité pour le stockage persistant.

Comment monitorer MinIO ?

MinIO expose des métriques Prometheus nativement. On les visualise avec Grafana (dashboard officiel ID 13502). Le health check est disponible sur /minio/health/live pour les sondes de supervision.

Conclusion

MinIO est devenu la référence pour le stockage objet auto-hébergé, et à raison. L'installation est simple, le déploiement avec Ansible permet d'industrialiser, et le passage en cluster distribué offre la résilience nécessaire en production.

Que tu déploies un standalone pour tes sauvegardes ou un cluster 4 nœuds pour une application SaaS, MinIO t'offre une brique solide, performante et compatible S3 sans dépendre d'un cloud provider.

Besoin d'aide pour déployer MinIO ?

Chez Linux-Man, on déploie et on maintient des infrastructures MinIO en production pour des PME et des éditeurs SaaS. Si tu veux un déploiement propre, sécurisé et supervisé, contacte-nous.