Les attaques SSH automatisées sont quotidiennes, même sur des petites infrastructures. En pratique, les tentatives de brute-force finissent par polluer les logs, consommer du temps d’analyse et augmenter le risque d’erreur humaine. Pour une PME, la meilleure approche n’est pas d’empiler des rustines, mais d’industrialiser une base de sécurité stable. C’est exactement l’intérêt d’un déploiement Fail2ban avec Ansible sur Debian 13 : configuration reproductible, contrôle des exceptions et rollback propre.

Dans ce guide, vous allez voir une méthode terrain, orientée exploitation : préparation, variables utiles, déploiement, vérifications, erreurs fréquentes et checklist finale. L’objectif est simple : réduire rapidement la surface d’attaque SSH sans casser l’accès légitime des équipes.

Réponse rapide

Pour sécuriser SSH rapidement sur Debian 13, déployez Fail2ban via Ansible avec une politique explicite : bannissement progressif, whitelist minimale des IP d’administration, backend firewall cohérent, et tests de non-régression après chaque run. Cette approche réduit les attaques par force brute tout en gardant une configuration lisible et versionnée.

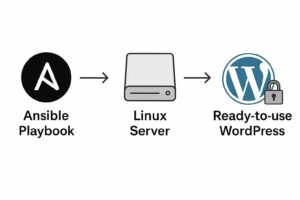

Pourquoi industrialiser Fail2ban avec Ansible

En administration manuelle, les écarts de configuration arrivent vite : un serveur a une jail custom, un autre pas, un troisième oublie la whitelist. Résultat : sécurité hétérogène, incidents plus difficiles à diagnostiquer et maintenance coûteuse. Avec Ansible, vous centralisez les choix et vous assurez l’idempotence des changements.

Le repo babidi34/ansible-role-secure-os sert ici de preuve technique : variables de hardening SSH, activation de Fail2ban, logique par distribution, et tâches explicites. Vous gardez ainsi un socle cohérent entre environnements de test et serveurs actifs.

Diagnostic initial avant déploiement

Avant d’activer Fail2ban partout, vérifiez trois points :

- niveau de bruit actuel sur SSH (tentatives invalides, scans, bots),

- liste des IP d’administration légitimes à ne pas bannir,

- backend firewall réellement utilisé sur Debian 13 (UFW/iptables).

Cette étape évite le faux sentiment de sécurité : un Fail2ban mal aligné au firewall ou sans exclusion admin peut provoquer une auto-coupure en production.

Commandes de pré-vérification

# Bruit SSH récent

journalctl -u ssh -S "-2h" | grep -Ei "Failed password|Invalid user" | tail -n 100

# État du service fail2ban (si déjà installé)

systemctl status fail2ban --no-pager

# Vérifier le backend firewall

ufw status verbose || true

iptables -S | head -n 40Causes des déploiements Fail2ban inefficaces

- Paramètres trop agressifs : bannir trop vite des IP légitimes (VPN instable, bastion partagé).

- Whitelists absentes : équipes d’admin bloquées pendant un incident.

- Backends incohérents : règles Fail2ban actives mais non effectives selon la pile réseau.

- Déploiement hors IaC : modifications manuelles perdues au prochain changement.

Implémentation recommandée avec Ansible

Une bonne base consiste à versionner des variables lisibles, limiter les exceptions et documenter les choix de sécurité. Exemple de playbook minimal :

- hosts: debian13_servers

become: true

roles:

- role: secure-os

vars:

ssh_port: 22

ssh_passwordauthentication: 'no'

ssh_permit_root_login: 'no'

use_fail2ban: true

use_ufw: true

authorized_ports_tcp:

- 22

- 443Sur Debian 13, l’activation UFW peut être pertinente selon votre standard interne. L’important est d’avoir une seule source de vérité : si UFW est effectif, évitez d’empiler des règles iptables parallèles non maîtrisées.

Variables opérationnelles à cadrer

- findtime / maxretry / bantime : adaptez selon le contexte (VPN, horaires, support).

- ignoreip : ajoutez uniquement les IP réellement nécessaires.

- jails actives : commencez par sshd, puis élargissez progressivement.

- logs et observabilité : envoyez les événements vers votre stack de supervision.

Prévention : éviter les lockouts et incidents d’accès

- Tester le rôle sur une VM Debian 13 de préproduction.

- Valider la connexion SSH depuis un bastion autorisé.

- Simuler plusieurs échecs de login et confirmer le bannissement.

- Vérifier la levée du ban à l’expiration.

- Conserver une procédure d’accès d’urgence documentée.

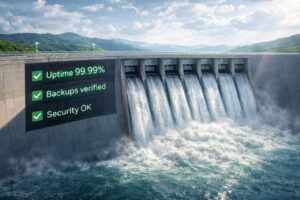

Vérifications post-déploiement

# Santé fail2ban

systemctl is-active fail2ban

fail2ban-client status

fail2ban-client status sshd

# Contrôler les bans en cours

fail2ban-client get sshd banip

# Vérifier la conf SSH active

sshd -T | grep -E "permitrootlogin|passwordauthentication|maxauthtries"Checklist exploitation (copier-coller)

- Le rôle Ansible est versionné et relançable sans effet de bord.

- Les IP d’administration sont explicitement validées.

- Le backend firewall est unique et documenté.

- Le service fail2ban est actif après reboot.

- La jail sshd bannit correctement après seuil défini.

- Les logs de sécurité sont centralisés.

- Un plan de rollback est disponible.

Erreurs courantes en PME

Erreur 1 : copier une conf “internet” sans contexte. Une configuration agressive peut être acceptable sur un bastion isolé mais pas sur un serveur partagé.

Erreur 2 : ignorer les tests d’accès. Beaucoup d’équipes activent Fail2ban puis découvrent le blocage pendant une urgence.

Erreur 3 : oublier la maintenance. Les règles doivent évoluer avec les usages (nouveau VPN, nouveau prestataire, changement d’IP).

Erreur 4 : confondre hardening SSH et sécurité globale. Fail2ban est un maillon, pas une stratégie complète. Il doit s’accompagner de patching, sauvegardes testées et monitoring.

FAQ

Fail2ban suffit-il à sécuriser un serveur Debian 13 ?

Non. Fail2ban réduit surtout l’impact des attaques automatisées sur les services exposés. Il doit être combiné avec un durcissement SSH, des mises à jour régulières, une politique de sauvegarde et une supervision active.

Quel seuil de bannissement recommander en environnement PME ?

Il n’existe pas de valeur universelle. Commencez avec un compromis prudent (ex. 5 tentatives sur 10 minutes, ban de 1 heure), puis ajustez selon les faux positifs observés et les contraintes de support.

Peut-on déployer Fail2ban sans risquer de se bloquer soi-même ?

Oui, à condition d’appliquer une méthode : whitelist minimale des IP admin, test depuis un bastion, et procédure d’accès d’urgence validée avant le déploiement global.

Pourquoi passer par Ansible plutôt qu’une configuration manuelle ?

Parce que vous obtenez une configuration reproductible, versionnée et auditables. En cas d’incident, vous savez précisément ce qui a été appliqué et pouvez corriger ou rollback rapidement.

Conclusion

Mettre en place Fail2ban avec Ansible sur Debian 13 est une action à fort impact pour une PME : vous baissez immédiatement le bruit de brute-force SSH, vous standardisez la sécurité et vous gagnez du temps d’exploitation. Si vous voulez fiabiliser durablement l’ensemble, la prochaine étape logique est d’aligner ce hardening avec votre monitoring, vos sauvegardes testées et vos procédures d’intervention.

Besoin d’un audit rapide de votre baseline SSH/Fail2ban avant généralisation ? Un diagnostic court permet souvent d’éviter les faux positifs et de sécuriser le déploiement multi-serveurs sans interruption.