Dans une infrastructure Linux en entreprise, la gestion des certificats SSL/TLS devient vite un risque opérationnel: droits incohérents, copies manuelles, redémarrages oubliés et incidents évitables. Quand une équipe manipule plusieurs services (nginx, PostgreSQL, API internes), il faut une méthode reproductible, traçable et rapide à relancer. J’utilise Ansible pour industrialiser ce sujet: même structure partout, permissions minimales, et contrôle simple avant mise en production. Dans ce guide, je montre une approche concrète basée sur mon rôle GitLab dédié à la gestion de certificats, avec checklists, snippets et bonnes pratiques sécurité.

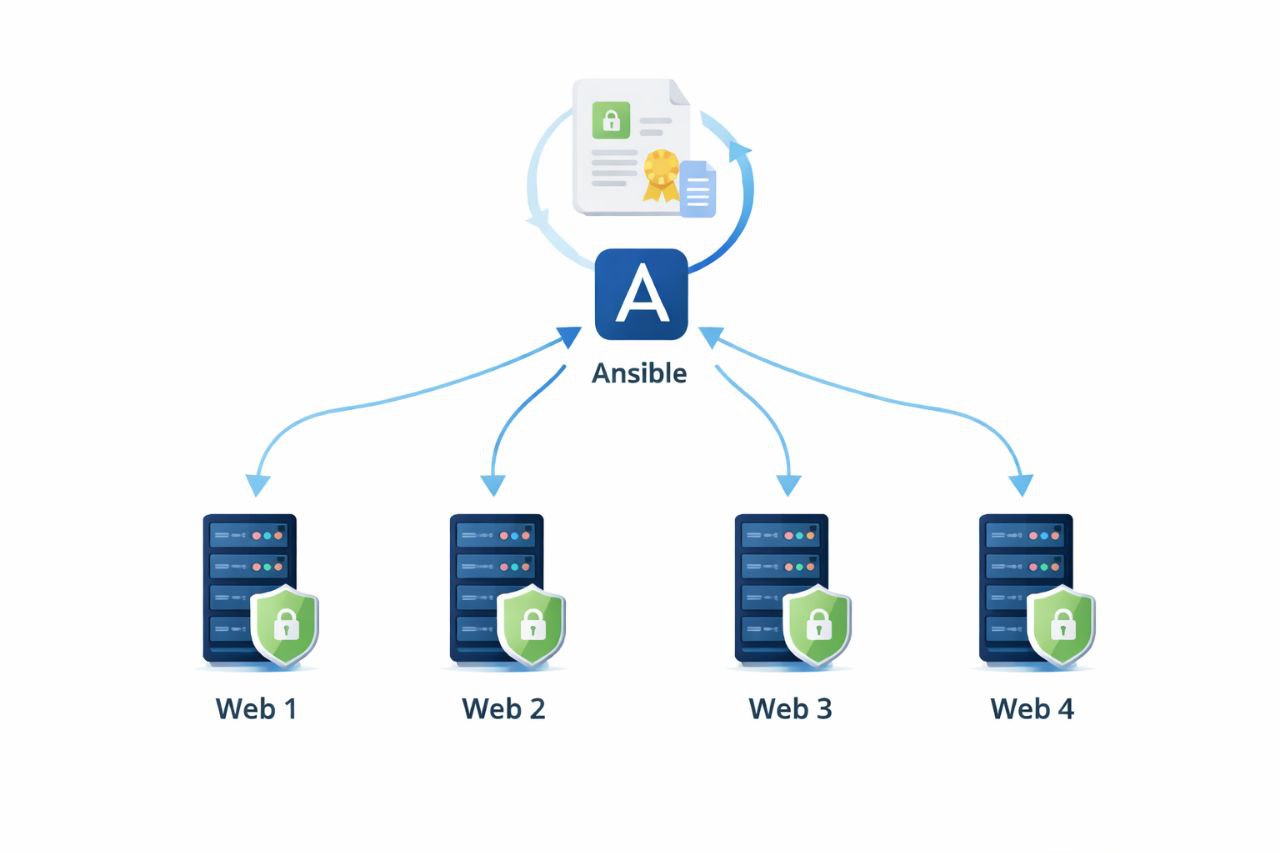

Réponse rapide : Pour fiabiliser la gestion des certificats SSL avec Ansible, il faut standardiser 4 points: chemins, permissions, groupe d’accès (ssl-cert) et vérification post-déploiement. Un rôle Ansible dédié permet de copier les certificats, sécuriser la clé privée et rendre le déploiement idempotent sur tous les serveurs Linux.

Pourquoi la gestion des certificats SSL devient critique en entreprise

Un certificat expiré ou mal déployé peut interrompre un service client, casser une connexion API, ou déclencher des alertes de sécurité. Le problème n’est pas seulement technique: il impacte la disponibilité, la confiance et le coût d’exploitation. En pratique, les incidents viennent souvent d’actions manuelles répétitives: copie de fichier dans le mauvais dossier, droits trop larges, ou oubli d’ajouter l’utilisateur service au bon groupe.

La bonne approche consiste à traiter les certificats comme un composant d’infrastructure: versionner la logique, automatiser le déploiement et rendre les contrôles explicites. Avec Ansible, on gagne en cohérence entre environnements (préprod, prod), on réduit les écarts de configuration, et on accélère les interventions en cas de renouvellement.

Repo support utilisé comme preuve technique

Repo source: babidi34/ansible-role-manage-ssl-certs. Ce rôle a été conçu pour copier les certificats depuis un emplacement maîtrisé, définir des destinations propres, et appliquer des permissions adaptées pour les utilisateurs applicatifs. Les variables documentées couvrent notamment ssl_certs_dir, ssl_private_key_dir, domain_name, ssl_cert_path, ssl_key_path et la liste ssl_users.

Le dépôt n’est pas présenté comme un outil générique abstrait: il reflète une méthode de terrain pour déployer des certificats de manière répétable sur des serveurs Linux d’entreprise.

Diagnostic: symptômes d’une gestion TLS fragile

- Certificats présents, mais services incapables de lire la clé privée.

- Permissions trop permissives (risque sécurité) ou trop restrictives (indisponibilité).

- Chemins différents entre serveurs, sans standard clair.

- Renouvellement Let’s Encrypt fait côté frontal, mais non propagé aux services dépendants.

- Absence de check post-déploiement (date d’expiration, chaîne, ownership).

Causes racines les plus fréquentes

1) Processus manuel non idempotent

Quand les commandes sont lancées à la main serveur par serveur, l’écart de configuration devient inévitable. L’automatisation idempotente évite cet effet cumulatif.

2) Modèle de permissions flou

Sans politique claire sur les groupes Unix et les droits fichier, on alterne entre panne applicative et exposition inutile de la clé privée.

3) Pas de convention de variables

Si les chemins cert/key/chain changent selon les hôtes, le troubleshooting prend trop de temps et les erreurs augmentent.

Solution complète avec Ansible

Variables recommandées

ssl_certs_dir: /etc/ssl/certs

ssl_private_key_dir: /etc/ssl/private

domain_name: exemple.entreprise.fr

ssl_cert_path: "{{ ssl_certs_dir }}/cert.pem"

ssl_key_path: "{{ ssl_private_key_dir }}/privkey.pem"

ssl_ca_path: "{{ ssl_certs_dir }}/chain.pem"

ssl_users:

- nginx

- postgres

Exemple d’appel du rôle

- name: Déployer les certificats TLS applicatifs

hosts: app_servers

become: true

roles:

- role: manage_ssl_certs

vars:

domain_name: "api.entreprise.fr"

ssl_users:

- nginx

- appsvc

Contrôles post-déploiement essentiels

# Vérifier permissions et ownership

ls -l /etc/ssl/certs/cert.pem /etc/ssl/private/privkey.pem

# Vérifier la date d'expiration

openssl x509 -in /etc/ssl/certs/cert.pem -noout -enddate

# Vérifier la chaîne

openssl verify -CAfile /etc/ssl/certs/chain.pem /etc/ssl/certs/cert.pem

Prévention: standard d’équipe à appliquer

Formalisez un standard simple: un schéma de variables unique, un rôle commun, et une revue sécurité minimale à chaque changement. Sur le plan opérationnel, cela permet de réduire le MTTR lors d’un renouvellement ou d’une migration.

- Une convention de chemins unique pour toute l’équipe.

- Groupe d’accès dédié (ex:

ssl-cert) et droits minimaux. - Playbook de validation avec commandes

openssl. - Checklist de rollback en cas d’erreur de certificat.

Checklist opérationnelle avant production

- Confirmer le domaine cible et les chemins cert/key/chain.

- Vérifier que les services consommateurs appartiennent au bon groupe.

- Lancer le playbook en environnement de test.

- Contrôler permissions + expiration + chaîne de certification.

- Planifier un créneau de déploiement avec supervision active.

- Documenter l’état final dans le runbook exploitation.

Erreurs courantes à éviter

- Copier la clé privée avec des droits 644.

- Déployer le certificat sans redémarrage/reload contrôlé du service.

- Oublier l’environnement de préproduction.

- Mélanger certificats wildcard et certificats spécifiques sans convention.

- Conserver des anciens certificats non tracés sur le serveur.

FAQ

Pourquoi utiliser Ansible pour les certificats SSL ?

Ansible réduit les actions manuelles, impose une structure commune et rend les déploiements idempotents. C’est essentiel pour limiter les incidents sur des environnements Linux multi-serveurs.

Comment éviter qu’un service n’accède pas à la clé privée ?

Définir explicitement le groupe d’accès et ajouter les utilisateurs applicatifs nécessaires (ssl_users). Vérifier ensuite les permissions avec ls -l.

Peut-on combiner Let’s Encrypt et ce rôle ?

Oui. Le renouvellement peut rester géré côté ACME, puis Ansible s’occupe de la distribution contrôlée vers les services internes.

Comment sécuriser la revue avant production ?

Ajoutez un contrôle systématique: expiration, chaîne, ownership, droits, puis un test de connexion TLS applicatif après reload du service.

Conclusion

La gestion des certificats SSL ne doit plus dépendre d’actions manuelles ponctuelles. Avec un rôle Ansible dédié, vous standardisez la configuration, vous réduisez les pannes évitables et vous sécurisez l’exploitation Linux au quotidien. Si vous souhaitez, je peux aussi fournir une version « audit interne » de cette checklist pour l’intégrer à votre processus de changement.

Approche architecture: où placer la responsabilité TLS

Dans beaucoup d’environnements, la terminaison TLS est partagée entre plusieurs couches: reverse proxy, application, base de données, outils internes. Une architecture propre commence par clarifier qui sert le certificat et qui a besoin d’y accéder localement. Sans ce cadrage, on multiplie les exceptions et les contournements.

La recommandation pratique est de distinguer trois niveaux: niveau exposition publique, niveau services internes et niveau administration. Le même certificat ne doit pas forcément être copié partout. Ansible permet d’encoder cette politique en variables d’inventaire: groupes d’hôtes, chemins dédiés, et utilisateurs autorisés strictement nécessaires.

Dans un contexte multi-environnements, vous pouvez appliquer le même rôle avec des valeurs différentes par environnement, sans dupliquer la logique. Cela simplifie les audits et diminue le risque de dérive entre la préproduction et la production.

Méthode de déploiement progressive recommandée

Phase 1: normaliser les chemins et les droits

Avant même d’automatiser le renouvellement, fixez une convention uniforme. Par exemple, certificat et chaîne dans /etc/ssl/certs, clé privée dans /etc/ssl/private. Le rôle applique ensuite les droits identiques sur tous les serveurs.

Phase 2: connecter le renouvellement

Quand le renouvellement ACME est déjà en place, l’étape suivante consiste à intégrer la distribution via Ansible. Le run Ansible devient alors le point unique de diffusion et de contrôle.

Phase 3: industrialiser les contrôles

Ajoutez des vérifications automatiques post-déploiement: date d’expiration, cohérence de chaîne, et test d’ouverture TLS sur le service exposé. Cette phase transforme un simple déploiement de fichier en véritable garde-fou d’exploitation.

Exemple de contrôle qualité en CI/CD

Pour éviter les régressions, il est utile d’exécuter un job de validation après changement du rôle ou des variables. Ce job n’a pas besoin d’être complexe: il doit simplement détecter un certificat absent, des permissions incorrectes ou une chaîne invalide.

- name: Validation post-déploiement TLS

hosts: app_servers

become: true

tasks:

- name: Vérifier la présence du certificat

ansible.builtin.stat:

path: /etc/ssl/certs/cert.pem

register: cert_stat

- name: Vérifier la présence de la clé privée

ansible.builtin.stat:

path: /etc/ssl/private/privkey.pem

register: key_stat

- name: Échouer si un fichier manque

ansible.builtin.assert:

that:

- cert_stat.stat.exists

- key_stat.stat.exists

- name: Contrôler l'expiration du certificat

ansible.builtin.command: openssl x509 -in /etc/ssl/certs/cert.pem -noout -enddate

register: cert_enddate

changed_when: false

Cas d’usage terrain: migration d’un service interne

Lors d’une migration d’un service interne vers un nouveau serveur, le risque fréquent est d’oublier les dépendances TLS (certificat intermédiaire, droits de lecture, reload service). Avec un rôle Ansible, la migration devient plus prévisible: même playbook, mêmes vérifications, même résultat attendu.

Cette standardisation évite l’effet « ça marche sur un serveur mais pas sur l’autre ». En exploitation, ce gain de constance vaut souvent plus que l’optimisation de quelques secondes de run.

Sécurité: ce qu’il faut absolument verrouiller

- Ne jamais exposer les chemins de secrets dans des logs publics de CI.

- Limiter les droits de la clé privée au strict nécessaire.

- Documenter les comptes techniques autorisés à lire les certificats.

- Éviter le copier-coller de blocs .env ou de tokens dans la documentation opérationnelle.

- Auditer régulièrement les anciens certificats laissés sur les serveurs.

Un point souvent sous-estimé: la gestion du cycle de vie des certificats expirés. Même s’ils ne servent plus, ils représentent un bruit opérationnel et un risque de confusion pendant les incidents. Prévoyez une politique de nettoyage périodique.

Impact business: pourquoi cette méthode réduit les coûts

Automatiser la gestion TLS avec Ansible réduit les interruptions évitables et le temps passé en intervention urgente. Sur une équipe d’exploitation, cela se traduit par moins d’astreintes improductives et une meilleure prévisibilité des changements.

Du point de vue gouvernance, cette approche facilite aussi les revues de conformité: la logique est versionnée, les contrôles sont répétables, et la preuve d’exécution est traçable dans les pipelines ou journaux de déploiement.

Plan de déploiement conseillé sur 30 jours

- Semaine 1: inventaire des certificats et services consommateurs.

- Semaine 2: standardisation des variables et test sur environnement pilote.

- Semaine 3: déploiement progressif sur services non critiques puis critiques.

- Semaine 4: ajout des contrôles récurrents et formalisation du runbook.

Ce plan permet de limiter le risque de bascule brutale tout en apportant des gains rapides sur les environnements les plus exposés.