ANSIBLE · OPENCLAW · DEVOPS · SÉCURITÉ

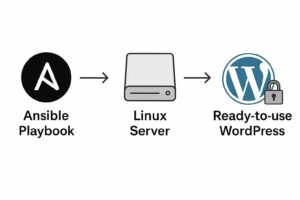

Le rôle babidi34.openclaw permet de déployer OpenClaw sur Linux de façon reproductible, maintenable et plus propre côté sécurité. Si tu veux éviter le setup manuel, fiabiliser les variables sensibles et garder un service systemd cohérent, ce guide te donne une base sérieuse.

Systemd

Vault-friendly

📋 Au programme

Comment configurer role ansible openclaw : guide complet pour un déploiement sécurisé

Configurer un rôle Ansible OpenClaw est la bonne approche si tu veux déployer l’assistant sans bricolage manuel, avec une configuration versionnée et des secrets mieux maîtrisés. Le principe est simple : tu importes le rôle, tu renseignes les variables nécessaires, puis tu appliques un playbook qui produit un service OpenClaw cohérent, ré-exécutable et plus facile à auditer.

Pour une équipe DevOps, SysOps ou une PME qui veut industrialiser un assistant IA interne, ce type de rôle évite surtout trois problèmes classiques : dérive de configuration entre serveurs, secrets collés dans des fichiers versionnés, et interventions manuelles impossibles à rejouer proprement.

Réponse rapide : le rôle babidi34.openclaw sert à installer OpenClaw de façon reproductible, avec service systemd, configuration templatisée, canaux optionnels, et variables compatibles avec Ansible Vault. Tu gagnes en fiabilité, en sécurité opérationnelle et en maintenabilité.

Le vrai gain n’est pas juste l’installation

Le rôle te donne surtout un cadre d’exploitation stable : mêmes variables, mêmes handlers, même logique de déploiement, donc moins de surprises entre préprod et prod.

Pourquoi utiliser ce rôle Ansible OpenClaw

Un déploiement manuel peut fonctionner au début, mais il devient vite fragile dès que tu dois rejouer l’installation, documenter les choix ou reprendre un serveur plusieurs semaines plus tard. Avec Ansible, tu gardes une source de vérité claire sur le comportement attendu.

🔁

Reproductibilité

Tu peux relancer le déploiement avec le même résultat sur plusieurs machines.

🔐

Sécurité opérationnelle

Les secrets restent séparés du code et la surface exposée est mieux contrôlée.

🧩

Lisibilité

Tu sais quelles variables pilotent le modèle, les canaux, le gateway et le sandbox.

🛠️

Maintenance

Les changements passent par le playbook, pas par des retouches à la main sur chaque serveur.

Ce rôle est particulièrement utile si tu déploies OpenClaw sur plusieurs environnements, si tu dois intégrer Telegram ou Slack proprement, ou si tu veux garder une approche infra as code stricte autour de la plateforme.

Dans un contexte PME ou éditeur logiciel, le bénéfice est aussi organisationnel. Quand la configuration vit dans Ansible, tu réduis la dépendance à la mémoire d’une seule personne. Une revue Git suffit souvent à comprendre ce qui a changé, pourquoi le service a été redémarré, et quelles variables ont évolué entre deux itérations.

C’est aussi ce qui rend les audits et les reprises d’exploitation beaucoup plus simples. Au lieu de fouiller un serveur pour reconstituer l’historique, tu pars d’un code lisible, d’un inventaire clair et d’un jeu de variables documenté. Pour un assistant connecté à des canaux ou à des secrets métiers, cette différence compte vraiment.

Ce que le rôle couvre réellement

Le rôle couvre la majorité des briques nécessaires pour obtenir un OpenClaw exploitable en environnement Linux. L’idée n’est pas seulement d’installer le binaire, mais de produire un socle cohérent, avec configuration rendue, utilisateur dédié et service géré.

| Brique | Ce que fait le rôle | Intérêt opérationnel |

|---|---|---|

| Utilisateur et répertoires | Crée le contexte d’exécution et l’arborescence nécessaire | Évite un service lancé en vrac sous un compte inadapté |

| Configuration JSON et .env | Templatise les fichiers de config à partir des variables Ansible | Sépare la logique de déploiement des secrets sensibles |

| Canaux Telegram ou Slack | Active seulement les intégrations nécessaires | Réduit la surface d’erreur et la complexité initiale |

| Service systemd | Installe et gère le service avec redémarrage maîtrisé | Rend l’exploitation et le diagnostic plus propres |

✅ Ce qu’un bon déploiement doit te laisser

Ansible Vault.Installation depuis Ansible Galaxy

Le moyen le plus simple consiste à récupérer le rôle depuis Ansible Galaxy. Tu peux soit l’installer directement, soit le déclarer dans un requirements.yml si tu préfères figer tes dépendances.

Option 1, installation directe

ansible-galaxy install babidi34.openclawOption 2, via requirements.yml

---

roles:

- name: babidi34.openclawPuis installe les dépendances :

ansible-galaxy install -r requirements.ymlNe mélange pas dépendances et secrets

Le requirements.yml sert à décrire le rôle. Les tokens LLM, Telegram ou Slack doivent rester dans Vault ou dans une source de secrets dédiée.

Playbook prêt à l’emploi

Voici une base de playbook simple, lisible et directement exploitable. L’idée est de partir minimal, valider le fonctionnement, puis activer les briques supplémentaires seulement après test.

---

- hosts: openclaw_servers

become: true

roles:

- role: babidi34.openclaw

vars:

openclaw_model_primary: "anthropic/claude-sonnet-4-20250514"

openclaw_llm_anthropic_api_key: "{{ vault_anthropic_key }}"

openclaw_gateway_mode: "local"

openclaw_gateway_bind: "loopback"

openclaw_gateway_port: 18789

openclaw_sandbox_mode: "non-main"

openclaw_sandbox_workspace_access: "rw"

openclaw_telegram_enabled: true

openclaw_telegram_bot_token: "{{ vault_telegram_bot_token }}"

openclaw_telegram_dm_policy: "allowlist"

openclaw_telegram_allow_from:

- 123456789

openclaw_slack_enabled: false

openclaw_himalaya_enabled: false

openclaw_pass_enabled: falseExécution du playbook :

ansible-playbook -i inventory.ini deploy-openclaw.yml --ask-vault-passPattern propre pour l’inventaire et les variables

[openclaw_servers]

openclaw-prod-01 ansible_host=192.0.2.10 ansible_user=debian

openclaw-preprod-01 ansible_host=192.0.2.20 ansible_user=debian---

openclaw_gateway_mode: "local"

openclaw_gateway_bind: "loopback"

openclaw_gateway_port: 18789

openclaw_sandbox_mode: "non-main"

openclaw_sandbox_workspace_access: "rw"

openclaw_healthcheck_enabled: false---

vault_anthropic_key: "..."

vault_telegram_bot_token: "..."Durcissement et variables sensibles

Sur ce type de déploiement, le point critique n’est pas seulement la disponibilité du service. C’est aussi la maîtrise des accès, des secrets et des surfaces exposées. Un OpenClaw mal configuré peut vite devenir trop permissif, surtout si tu actives plusieurs canaux ou si tu exposes le gateway inutilement.

Le gateway ne doit pas être exposé “par confort”

Garde openclaw_gateway_bind: "loopback" tant qu’un besoin explicite et cadré n’impose pas autre chose. C’est l’un des garde-fous les plus simples et les plus utiles.

Bonnes pratiques recommandées :

🔒 Secrets via Vault

Évite les tokens en clair dans les playbooks, dépôts Git ou notes partagées.

🧪 Validation en préprod

Teste d’abord le rôle avec une structure proche de la prod, même si les tokens ou canaux diffèrent.

📉 Surface minimale

N’active ni Slack, ni Himalaya, ni pass, ni options annexes tant que le socle principal n’est pas validé.

Checklist de mise en service

✅ Checklist avant passage en production

requirements.yml.loopback.Diagnostic et erreurs fréquentes

La plupart des problèmes après déploiement viennent soit d’une variable manquante, soit d’un canal activé trop tôt, soit d’un changement non relu dans les templates. Le plus efficace est de garder un mini runbook de vérification.

Commandes utiles après déploiement

openclaw status

openclaw gateway status

systemctl status openclaw --no-pager

journalctl -u openclaw -n 200 --no-pagerErreurs courantes à éviter

1. Activer un canal sans fournir les variables requises

Telegram ou Slack activé sans token valide, et le service devient inutilisable ou partiellement cassé.

2. Mélanger secrets et code

Une fois les tokens dans le repo, le problème ne se limite plus au déploiement, il devient aussi un sujet de sécurité et de rotation des credentials.

3. Valider trop vite le succès

Un service active (running) ne garantit pas que le modèle répond, que le canal fonctionne ou que la politique d’accès est correcte.

4. Empiler toutes les options dès le premier run

Commence par un socle simple, puis active le reste progressivement. C’est plus rapide à diagnostiquer et nettement moins pénible.

Mini runbook incident

systemctl status openclaw --no-pager

journalctl -u openclaw -n 200 --no-pager

openclaw gateway statusEnsuite, vérifie la configuration rendue, confirme les variables de canal, et rollback les dernières modifications si le problème est apparu après un changement ciblé.

Si tu déploies sur plusieurs hôtes, garde aussi une discipline simple côté changements. Un seul lot de modifications à la fois, une validation post-déploiement explicite, et un point de retour clair si le comportement se dégrade. C’est souvent ce qui fait la différence entre un incident vite résolu et une soirée perdue à comparer des états divergents entre serveurs.

Bonne stratégie de déploiement

Préprod d’abord, relecture des variables critiques, déploiement progressif, puis test réel de bout en bout. C’est plus lent de cinq minutes, mais ça évite des heures de debug sale.

FAQ

Conclusion

Le rôle babidi34.openclaw apporte exactement ce qu’on attend d’un déploiement DevOps propre : standardisation, ré-exécutabilité, et meilleure maîtrise du risque. Si tu veux sortir d’un setup manuel fragile, c’est une base solide pour industrialiser OpenClaw sans te compliquer la vie.

La bonne méthode reste simple : déployer en préprod, garder un gateway non exposé, injecter les secrets via Vault, tester le service, puis seulement ensuite ouvrir les canaux et options avancées.

Tu veux industrialiser OpenClaw sans bricolage ?

Je peux t’aider à cadrer le rôle Ansible, sécuriser les variables sensibles et fiabiliser le déploiement entre préprod et prod.